Danh mục sản

phẩm

IT DOCTOR DỊCH VỤ CNTT

Palo Alto Networks PA-440 là lựa chọn mà CDC Technologies thường khuyến nghị cho chi nhánh khi doanh nghiệp đã vượt ngưỡng “văn phòng nhỏ” và cần một thiết bị đủ dư địa hiệu năng để chạy bảo mật đầy đủ mà vẫn giữ trải nghiệm mượt.

Chi nhánh ngày nay không còn là một “điểm nối Internet”. Ở nhiều doanh nghiệp FDI và SME mở rộng nhanh, chi nhánh trở thành nơi vận hành thật: nhân sự làm việc liên tục trên SaaS, dữ liệu đi–về trụ sở theo thời gian thực, VPN chạy 24/7, và các yêu cầu audit bắt đầu soi vào đúng “điểm xa” này. Một sự cố tại chi nhánh có thể kéo theo gián đoạn chuỗi vận hành, ảnh hưởng doanh thu, uy tín, và cả tiến độ dự án.

Bài viết này trả lời 4 câu hỏi thực tế mà IT Manager và phòng mua hàng thường cần:

[Products: 10637, 10638]

Các doanh nghiệp FDI thường yêu cầu sự tuân thủ nghiêm ngặt về tiêu chuẩn bảo mật từ tập đoàn mẹ, trong khi SME lại ưu tiên tính linh hoạt và quản trị dễ dàng. PA-440 đáp ứng cả hai nhu cầu này:

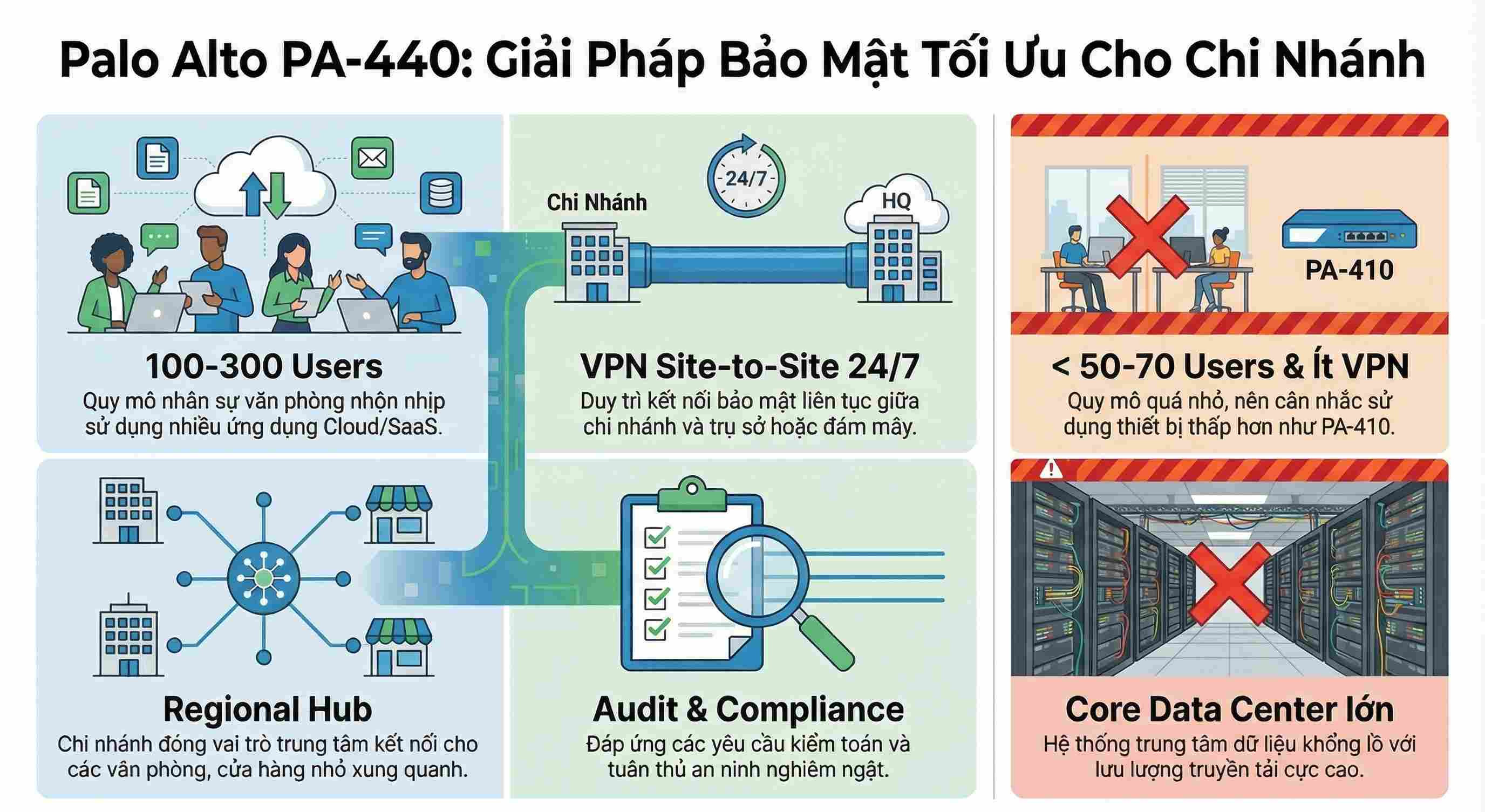

Dựa trên kinh nghiệm tư vấn thực tế, CDC Technologies nhận thấy 4 nhóm khách hàng sau đây sẽ khai thác tối đa giá trị của PA-440:

Đây là quy mô "ngưỡng cửa" của sự quá tải đối với các thiết bị firewall thông thường. Khi hàng trăm nhân sự cùng truy cập Microsoft 365, họp Zoom/Teams vào giờ cao điểm, các thiết bị yếu sẽ gây ra hiện tượng nghẽn cổ chai, lag và rớt kết nối. PA-440 đảm bảo trải nghiệm mượt mà ngay cả khi bật đầy đủ các tính năng bảo mật.

Dữ liệu nghiệp vụ (ERP, SAP, HR) của các công ty FDI thường chảy xuyên suốt qua tunnel VPN về trụ sở chính hoặc Cloud. PA-440 đảm bảo độ ổn định của tunnel, ngăn chặn tình trạng reset phiên làm việc giữa chừng – nỗi ám ảnh của bộ phận kế toán và kho vận.

Nếu chi nhánh của bạn là nơi tập kết dữ liệu cho các cửa hàng, văn phòng đại diện nhỏ hơn xung quanh, PA-440 với dư địa hiệu năng tốt sẽ đóng vai trò là "người gác cổng" vững chắc cho toàn bộ vùng.

Khi đối tác hoặc tập đoàn mẹ yêu cầu báo cáo chi tiết về: Ai đang làm gì? Ứng dụng nào đang chạy? Log truy cập web đâu? PA-440 với tính năng App-ID và User-ID cung cấp khả năng hiển thị (visibility) chi tiết nhất thị trường để phục vụ kiểm toán an ninh.

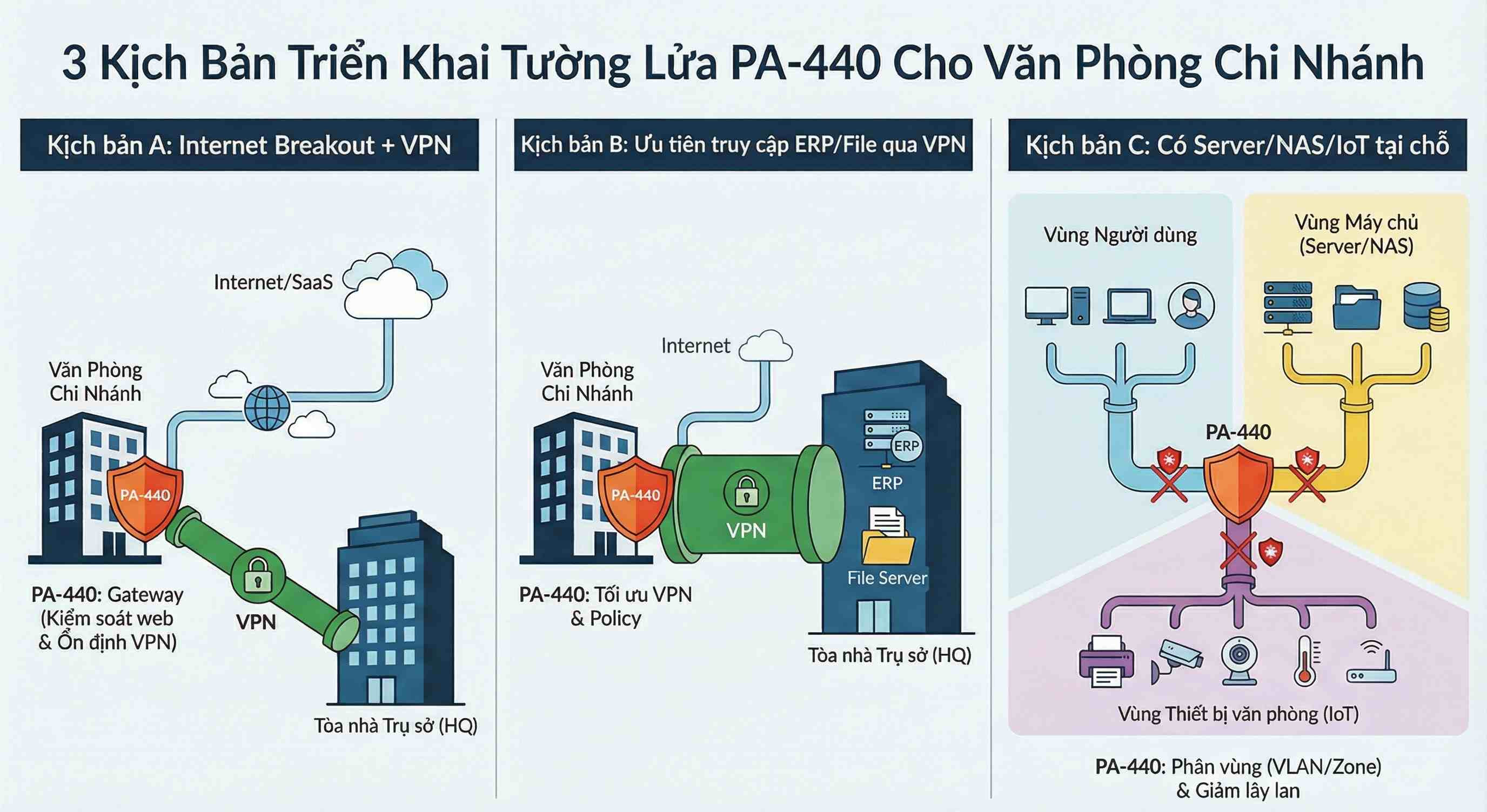

PA-440 đặt ở gateway:

PA-440 ưu tiên tối ưu VPN + policy truy cập:

PA-440 giúp phân vùng & giảm rủi ro lan truyền:

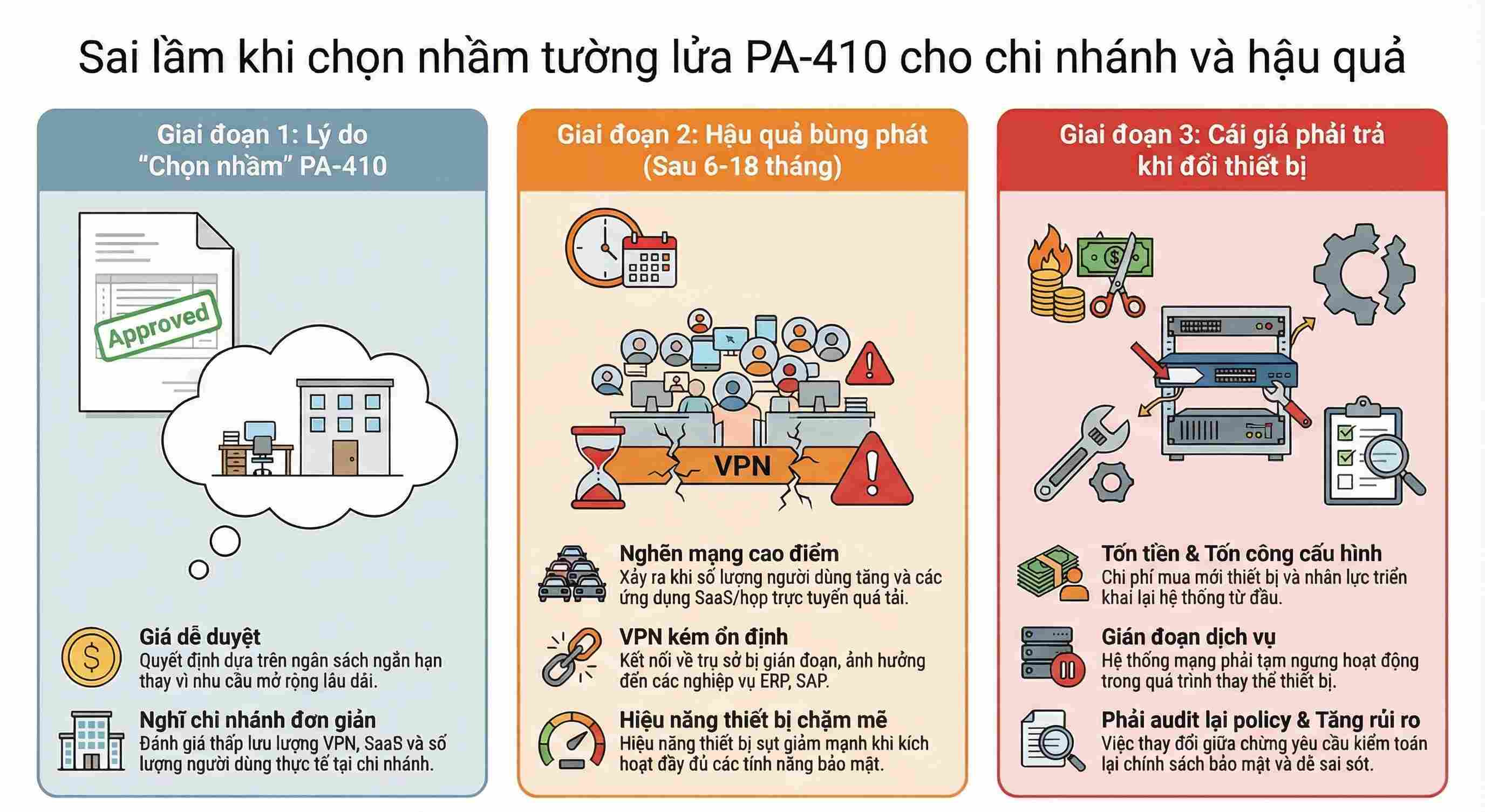

CDC gặp khá nhiều trường hợp doanh nghiệp chọn PA-410 vì:

Sau 6–18 tháng, chi nhánh tăng người dùng, tăng SaaS, tăng VPN… và bắt đầu xuất hiện:

Điểm quan trọng: Đổi firewall giữa chừng không chỉ tốn tiền thiết bị, mà còn:

Vì vậy, nếu chi nhánh đã ở ngưỡng “tăng trưởng rõ” hoặc có VPN 24/7, PA-440 thường là lựa chọn ít rủi ro hơn.

Đây là điểm nhiều phòng mua hàng dự toán thiếu. Với Palo Alto, thiết bị phần cứng là nền tảng, còn subscription (phần mềm) mới kích hoạt các lớp bảo vệ khiến nó trở thành NGFW đúng nghĩa.

Nếu chỉ mua phần cứng:

Gói này là “lớp phòng thủ trực tiếp” trên lưu lượng:

Nếu chi nhánh có 100+ user, Threat Prevention gần như không nên thiếu.

Chi nhánh thường là nơi rủi ro phishing cao vì:

URL Filtering giúp:

WildFire giúp:

Nếu chi nhánh có hoạt động:

Nếu chi nhánh có quản lý/nhân sự:

GlobalProtect giúp:

Khi dự toán, cần xác định số user remote thực tế và nhu cầu phân quyền.

|

Mức nhu cầu |

Mô hình chi nhánh |

Subscription CDC thường đề xuất |

|

Mức 1 – Chuẩn hóa bảo vệ cơ bản |

Chi nhánh 100–200 user, chủ yếu SaaS/Web |

Threat Prevention + URL Filtering |

|

Mức 2 – Có VPN user/hybrid |

Có remote user, truy cập nội bộ từ xa |

Threat Prevention + URL Filtering + GlobalProtect |

|

Mức 3 – Rủi ro file/email + audit |

Chi nhánh xử lý nhiều file, yêu cầu compliance |

Threat Prevention + URL Filtering + WildFire (+ GlobalProtect nếu cần) |

Lưu ý: CDC Technologies tư vấn theo mô hình vận hành để tránh mua dư hoặc mua thiếu.

Chỉ cần trả lời 10 câu này, CDC có thể đề xuất:

Trong các dự án bảo mật có sử dụng mã hóa/VPN và yêu cầu hồ sơ nghiệm thu chặt, yếu tố tuân thủ pháp lý là điểm doanh nghiệp FDI thường quan tâm. CDC Technologies có giấy phép kinh doanh sản phẩm & dịch vụ mật mã dân sự, hỗ trợ doanh nghiệp triển khai đúng quy định và thuận lợi khi audit/đánh giá.

Nếu doanh nghiệp đang triển khai PA-440 cho chi nhánh và cần:

Liên hệ ngay CDC Technologies để được tư vấn và đề xuất phương án triển khai phù hợp nhất với mô hình vận hành thực tế!