Danh mục sản

phẩm

IT DOCTOR DỊCH VỤ CNTT

Nhiều rủi ro không đến từ kỹ thuật quá phức tạp, mà đến từ việc dùng chung một mạng hoặc chỉ “tách cho có”. Đây là lý do nhà máy FDI cần phân tách mạng bài bản hơn.

Trong nhà máy FDI, một lỗi tưởng như rất nhỏ như laptop nhiễm mã độc, Wi-Fi khách lộ mật khẩu hay tài khoản vendor được cấp quyền quá rộng cũng có thể lan sang hệ thống quan trọng hơn nếu mạng không được tách đúng cách. Khi đã ảnh hưởng tới OT, SCADA hoặc PLC, vấn đề không còn là lỗi máy tính thông thường nữa mà có thể dẫn đến gián đoạn sản xuất, tăng rủi ro vận hành và gây thiệt hại lớn.

Tách mạng không phải để làm hệ thống phức tạp hơn. Mục tiêu là để dễ kiểm soát và an toàn hơn. Có 3 lợi ích rõ nhất:

Thiết bị văn phòng và thiết bị sản xuất có vòng đời, cách cập nhật và mức độ chịu rủi ro rất khác nhau. Nếu dùng chung mạng, một sự cố ở khu văn phòng hoàn toàn có thể lan sang khu sản xuất.

Nhân sự văn phòng, kỹ sư vận hành, nhà thầu và khách không thể có cùng mức quyền. Tách mạng giúp doanh nghiệp kiểm soát rõ ai được vào đâu.

Wi-Fi khách, camera, họp trực tuyến, upload dữ liệu lớn nếu không được tách riêng có thể ảnh hưởng đến ERP, MES, SCADA hoặc thoại IP.

Nhiều nơi bắt đầu bằng cách tạo VLAN rồi mới nghĩ xem sẽ cho ai đi đâu. Cách này dễ thiếu logic. Cách đúng là phải chốt zone trước, sau đó mới chia mạng và đặt chính sách.

Một mô hình tối thiểu, dễ triển khai thường có 5 vùng:

Sau khi có zone, doanh nghiệp mới xác định luồng nào được phép đi giữa các vùng.

Điểm quan trọng không phải là “có VLAN”, mà là chỉ cho đúng luồng cần thiết. Ví dụ:

Nói gọn, nguyên tắc tốt nhất là: mặc định chặn, chỉ mở đúng cái cần dùng.

Mạng khách chỉ nên phục vụ internet, không nên có đường nào quay vào hệ thống nội bộ. Tối thiểu nên có:

Ngay cả mạng văn phòng cũng không nên gom tất cả vào một chỗ. Có thể tách thành các nhóm như:

Nguyên tắc là mọi luồng nhạy cảm phải đi qua firewall hoặc chính sách L3, không để chạy tự do.

Với môi trường sản xuất, yếu tố ổn định luôn phải được đặt cao hơn sự tiện dụng. Mạng OT thường nên tách theo line, khu vực hoặc mức độ quan trọng. Cần hạn chế broadcast, kiểm soát thiết bị lạ cắm vào và siết chặt remote access.

Industrial DMZ là vùng đệm giữa IT và OT. Đây là nơi đặt các thành phần trung gian để doanh nghiệp không phải mở kết nối trực tiếp từ văn phòng sang khu sản xuất.

Trong vùng này thường có:

DMZ chỉ hiệu quả khi đi kèm chính sách chặn mặc định, chỉ mở theo danh sách rõ ràng và có giám sát.

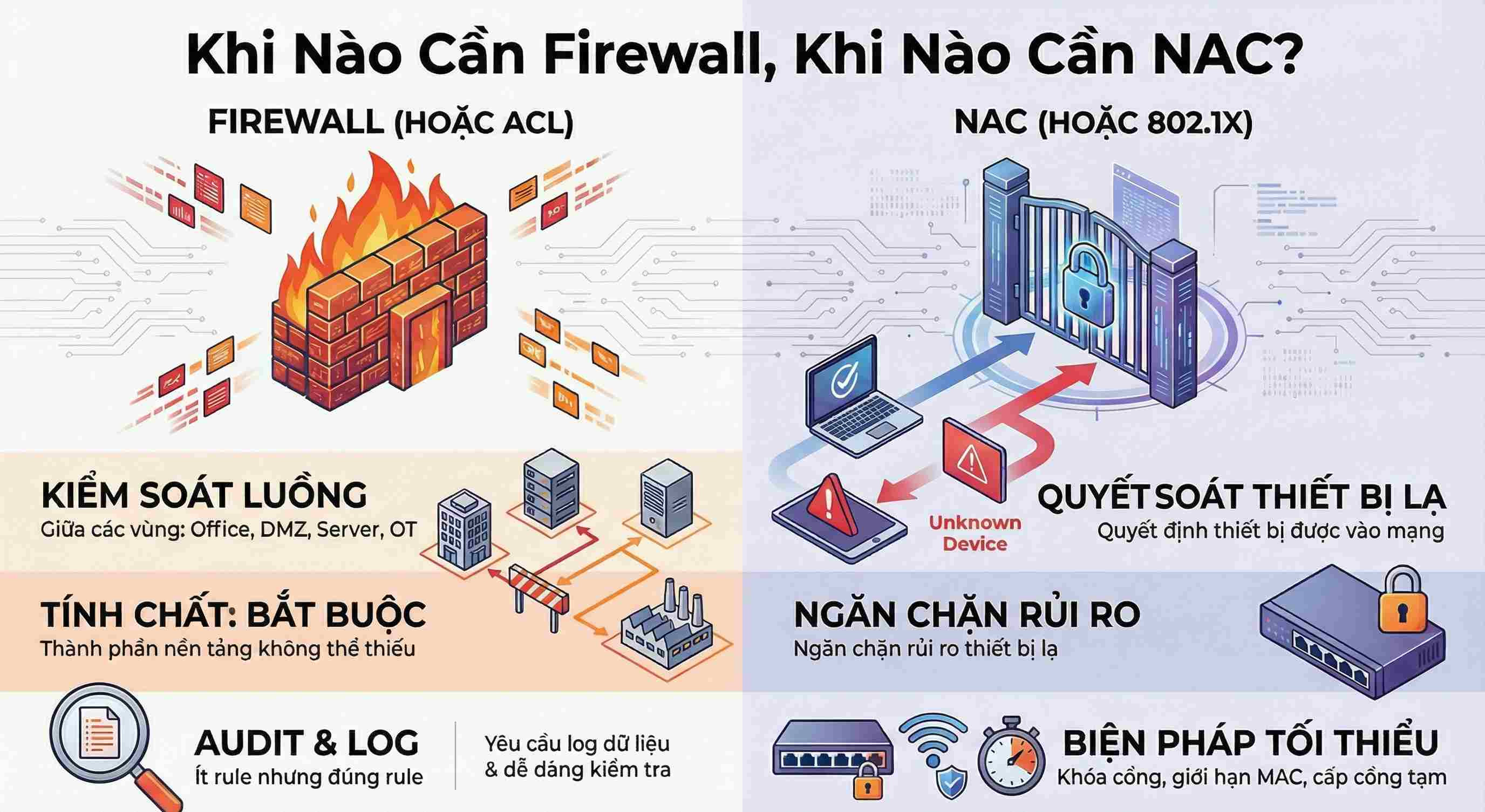

Nếu muốn kiểm soát Office, DMZ, Server, OT đi với nhau thế nào thì firewall hoặc ACL gần như là bắt buộc. Mục tiêu là ít rule nhưng đúng rule, có log và dễ audit.

Trong nhà máy, rủi ro phổ biến là:

NAC giúp doanh nghiệp quyết định thiết bị nào được vào vùng nào. Nếu chưa đủ nguồn lực triển khai NAC đầy đủ, vẫn nên có biện pháp tối thiểu như khóa cổng không dùng, giới hạn MAC và quy trình cấp cổng tạm có thời hạn.

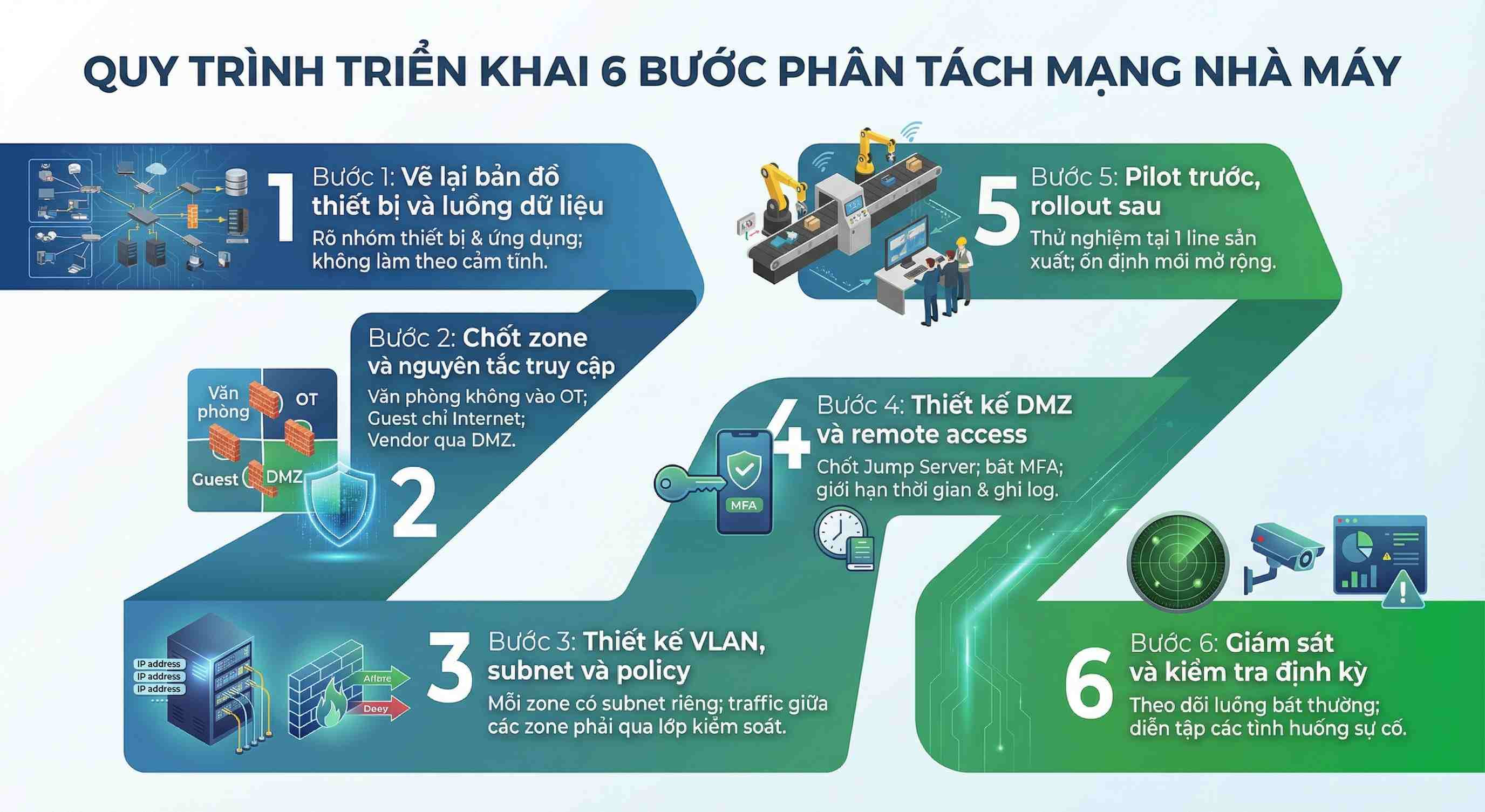

Phải biết rõ đang có những nhóm thiết bị nào và ứng dụng nào cần đi qua đâu. Không nên làm theo cảm tính.

Ví dụ:

Mỗi zone tối thiểu nên có subnet riêng. Toàn bộ traffic đi giữa các zone cần đi qua lớp kiểm soát.

Phải chốt mô hình jump server, bật MFA, giới hạn thời gian truy cập, cấp tài khoản theo người và ghi log đầy đủ.

Nên làm thử ở 1 line sản xuất và 1 khu văn phòng trước. Sau khi đo tác động và chỉnh rule ổn định mới triển khai rộng.

Nếu không kiểm tra định kỳ, hệ thống rất dễ “trôi chuẩn”. Cần theo dõi luồng bất thường, review rule mới, thiết bị mới và diễn tập các tình huống như Wi-Fi khách bị lộ hay máy văn phòng dính mã độc.

Một số lỗi rất hay gặp là:

Những lỗi này khiến hệ thống nhìn như đã tách, nhưng thực tế rủi ro vẫn cao.

Khi trình ký hoặc thống nhất nội bộ, doanh nghiệp nên chốt rõ:

Tách mạng văn phòng, sản xuất và khách trong nhà máy FDI không phải để làm cho hệ thống rối hơn, mà để giảm khả năng sự cố lan rộng và giúp khôi phục nhanh hơn khi có vấn đề. Làm đúng theo hướng zone → luồng → policy → DMZ → vận hành sẽ giúp hệ thống vừa an toàn hơn, vừa ổn định hơn, mà không làm chậm sản xuất.

CDC Technologies có thể hỗ trợ doanh nghiệp theo hướng thực tế:

Liên hệ CDC Technologies để chuẩn hóa kiến trúc mạng cho nhà máy FDI theo hướng dễ vận hành, dễ kiểm soát và giảm rủi ro lâu dài!