Danh mục sản

phẩm

IT DOCTOR DỊCH VỤ CNTT

Ransomware và tấn công mạng ngày càng tinh vi. Tìm hiểu mô hình bảo mật doanh nghiệp 2025 theo chuẩn ICT đa lớp và Zero Trust cho SME.

Chỉ cần một nhân viên bấm vào liên kết giả mạo, một email lừa đảo tinh vi, hoặc dùng chung mật khẩu WiFi với khách,... doanh nghiệp có thể mất toàn bộ dữ liệu chỉ trong vài phút. Điều đáng lo hơn: 80% doanh nghiệp SME tại Việt Nam vẫn nghĩ rằng chỉ cần cài antivirus là đủ bảo vệ. Thực tế, đây là lớp yếu nhất trong hệ thống bảo mật hiện đại. Hãy cùng Máy tính CDC đi vào tìm hiểu vì sao antivirus đã lỗi thời, và doanh nghiệp cần xây dựng hệ sinh thái bảo mật ICT đa lớp để chống lại các rủi ro 2025.

Ransomware đã không còn là những con virus âm thầm phá hoại như xưa, chúng có khả năng:

Đây là lỗ hổng lớn nhất. Tội phạm mạng có thể dễ dàng sniffing dữ liệu, chèn mã độc hoặc truy cập trái phép chỉ nhờ một kết nối WiFi.

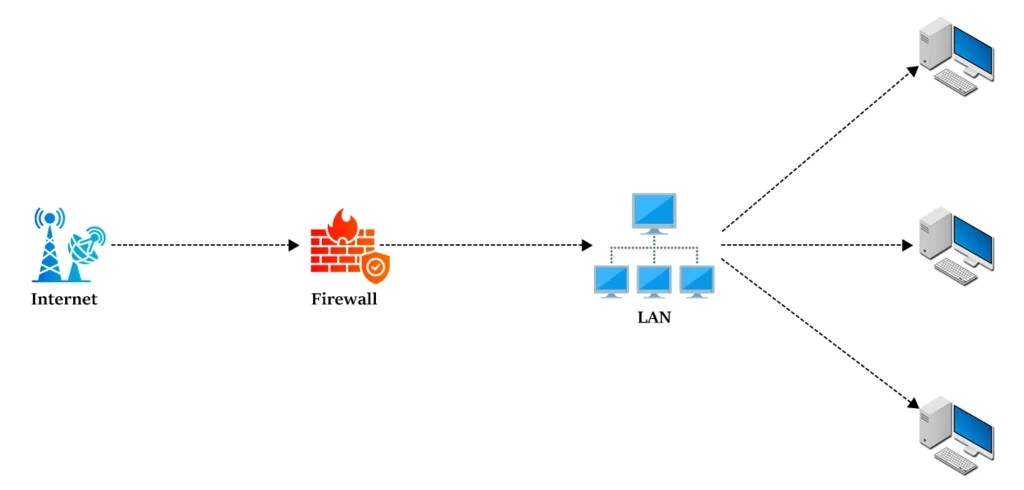

Modem phổ thông không thể lọc tấn công, không có IDS/IPS, không phát hiện truy cập lạ, không tạo rule bảo mật. SME gần như “mở cửa” cho hacker.

Khi một nhân viên bị hack tài khoản, toàn bộ dữ liệu chung sẽ bị mở toang.

Nhân viên nghỉ việc vẫn còn quyền truy cập email, dữ liệu, phần mềm → nguy cơ rò rỉ nội bộ rất cao.

Doanh nghiệp Việt Nam vẫn dùng cách quản trị “tin tưởng mặc định”, trong khi xu hướng 2025 yêu cầu không tin tưởng bất kỳ ai, kể cả người trong nội bộ.

Khi gộp tất cả lại, doanh nghiệp trở thành mục tiêu lý tưởng của hacker: dễ xâm nhập, dễ lấy dữ liệu, khó phát hiện, không có backup chuẩn.

Một hệ thống bảo mật hiệu quả được xây dựng từ nhiều lớp, lớp này bổ trợ lớp kia. CDC triển khai bảo mật doanh nghiệp theo mô hình 4 lớp sau:

Đây là lớp mà đa phần SME vẫn đang dừng lại. Bao gồm:

Tuy quan trọng, nhưng endpoint không thể bảo vệ doanh nghiệp khỏi tấn công mạng nội bộ hoặc server. Vì vậy cần thêm lớp mạng và lớp dữ liệu.

Đây là lớp bảo mật mà SME Việt Nam thiếu nhất. Gồm nhiều yếu tố như:

Firewall giúp lọc tấn công, chặn truy cập trái phép, chống DDoS, phân tách luồng dữ liệu và phát hiện hành vi bất thường. Các firewall mà CDC triển khai thường là:

Máy kế toán không bao giờ nên nằm chung mạng với máy khách lạ hoặc WiFi chung.

Dữ liệu bất thường sẽ bị firewall cảnh báo ngay lập tức.

Ngay cả khi hacker xâm nhập, mục tiêu cuối cùng vẫn là dữ liệu. Doanh nghiệp cần:

Nếu không bảo vệ dữ liệu, mọi lớp bảo mật khác đều vô nghĩa.

Phần lớn các cuộc tấn công đều bắt đầu từ… nhân viên. Doanh nghiệp phải:

Hệ thống bảo mật tốt nhất là khi người dùng không thể tự gây rủi ro cho tổ chức.

Zero Trust = Không ai được tin tưởng dù là nhân viên công ty. Đây là mô hình bảo mật tiêu chuẩn cho 2025 – 2030. Zero Trust yêu cầu:

Zero Trust giúp giảm đến 80% rủi ro tấn công nội bộ và ransomware.

CDC xây dựng mô hình Zero Trust rút gọn theo 4 bước:

Tách mạng nhân viên – kế toán – phòng họp – khách.

Tất cả email, phần mềm, VPN đều cần MFA.

Chỉ cho phép đúng người xem đúng dữ liệu.

Giám sát nhật ký, phát hiện truy cập bất thường 24/7.

Mô hình đơn giản nhưng hiệu quả cực lớn.

Doanh nghiệp hiện nay không bị tấn công vì họ yếu mà vì hacker ngày càng thông minh. Antivirus chỉ là lớp bề mặt, muốn bảo vệ toàn diện, SME cần:

Nếu doanh nghiệp của bạn đang lo lắng về bảo mật, hoặc đã từng bị tấn công, Máy Tính CDC và IT Doctor sẵn sàng xây dựng hệ thống bảo mật ICT đa lớp ngay từ hôm nay.

Liên hệ CDC để triển khai firewall – Zero Trust – backup 3–2–1 – và toàn bộ giải pháp bảo mật doanh nghiệp 2025!

Công ty Cổ phần Công Nghệ CDC

Trụ sở chính: 447 Nguyễn Khang, P. Cầu Giấy, TP. Hà Nội

Hotline 1: 0983.366.022 (Hà Nội)

CN.HCM: 28 Bis Nguyễn Văn Vĩnh, Phường Tân Sơn Nhất, TP Hồ Chí Minh

Hotline 2: 0938.898.328 (TP.HCM)

Website: maytinhcdc.vn- Facebook: https://www.facebook.com/maytinhcdc.official/

Youtube: https://www.youtube.com/@Maytinhcdcvn- TikTok: https://www.tiktok.com/@maytinhcdc.vn